网络安全的实验可以说是十足的干货,作为初学者来说,各种工具的应用就令人头疼了,更不要说是需要自己动手修改工具参数了。本门实验课快到了结课的时候了,我参考了网上的一些资料和某些大佬写的博客,觉得还是应该写点步骤的,毕竟大佬的博客一般都是天马星空,不会在意我们看不看得懂。 具体参数含义可以看下面的链接内容: https://www.cnblogs.com/pursuitofacm/p/6701516.html?utm_source=itdadao&utm_medium=referral

企业环境渗透1

本着这个原则,我给出了比较详细的步骤,希望那些还在挣扎的同志们,不要放弃希望。也希望我给的方法,能够解决大家的“最后一公里”。

直接写步骤:

任务1:后台文件上传

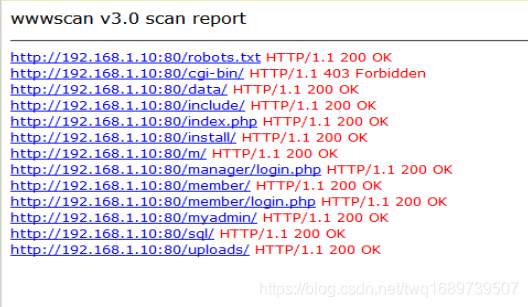

工具使用:wwwscan

两种使用方法:

wwwscan.exe 192.168.1.10 -p 80 -m 10 -t 16

只需要输入ip地址就行了,(输入网址是不对的,所以不需要https://,这里可能是不太严谨),端口是默认的,直接开始就行了。

会在目录下生成一个html文件,文件中记录了本次扫描结果。

通过命名习惯,可以很容易得到后台的url。

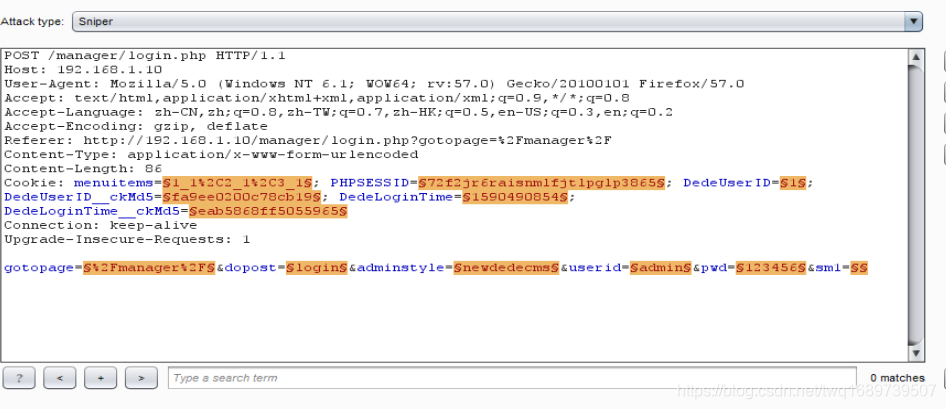

登录网站后台,用户名一般为admin,所以使用burpsuite的单变量爆破。

浏览器设置本地代理:

点击登录后burpsuite的proxy得到本次提交的内容。

右击使用send to intruder,然后在intruder模块进行操作。

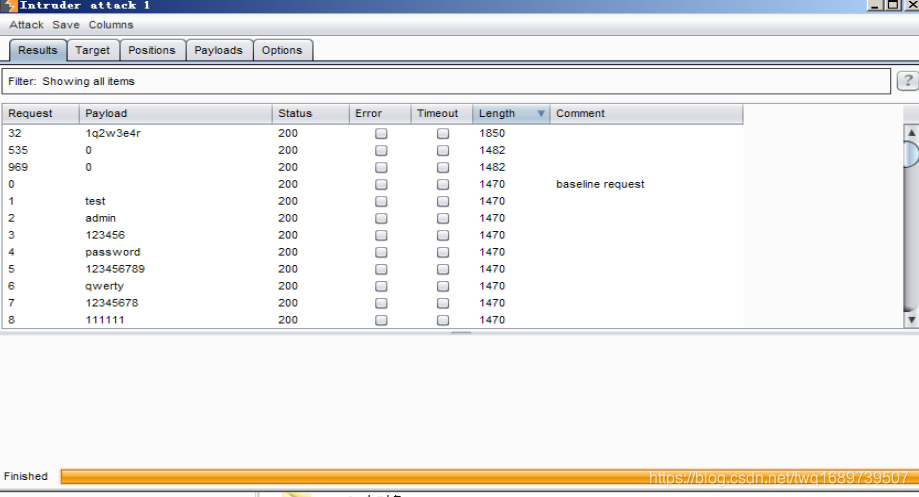

clear所有变量并将pwd添加为变量,单变量的attack type为Sniper,多变量为cluster bomb这里是单变量,然后选择payloads。直接将目录中的top1000passwords.txt作为payload,然后start attack。

选择Length比较特殊的payload,然后去网站后台尝试(记得取消代理),得到后台密码。

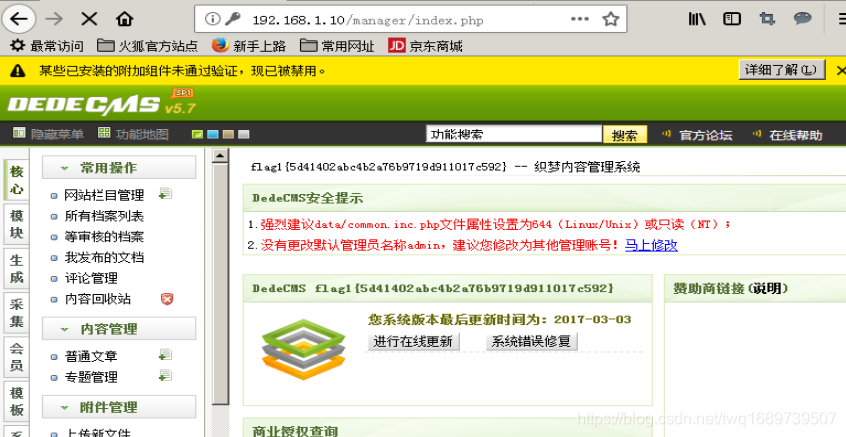

网站后台flag1:

任务2:SQL注入

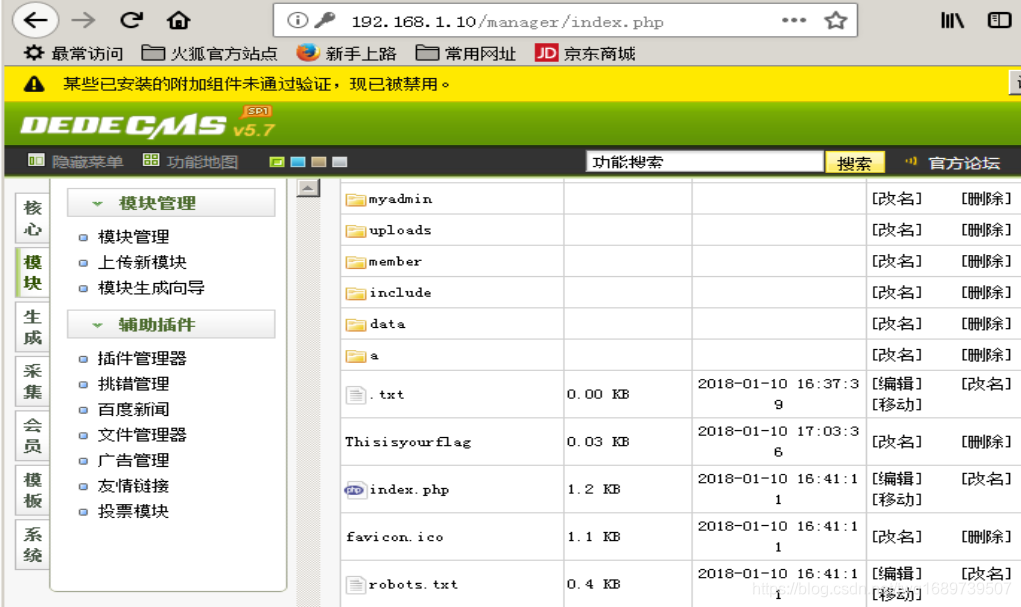

这里可以直接在网站后台的文件管理模块找到根目录的flag文件。

任务3:phpmyadmin写shell

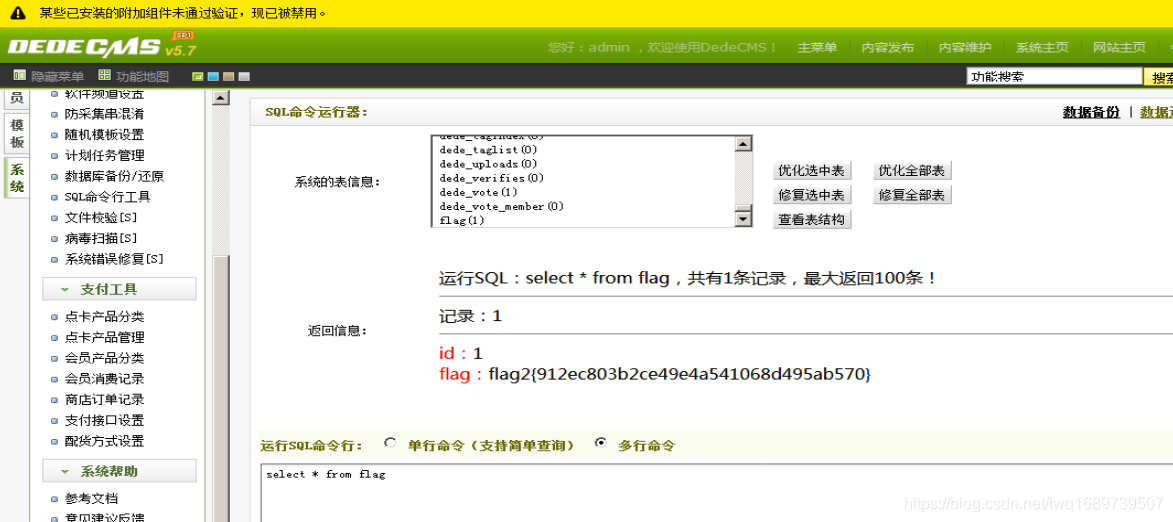

直接在后台的系统sql命令行中使用select语句可以直接得到答案。

这里任务2和任务3并没有用到所说的caidao连接一句话木马,不过标准的入侵确实需要使用caidao连接后台的一句话木马。在后面的任务中也会用到,就在后面再说吧。今天也不想写了,过两天再更吧。

本网页所有视频内容由 imoviebox边看边下-网页视频下载, iurlBox网页地址收藏管理器 下载并得到。

ImovieBox网页视频下载器 下载地址: ImovieBox网页视频下载器-最新版本下载

本文章由: imapbox邮箱云存储,邮箱网盘,ImageBox 图片批量下载器,网页图片批量下载专家,网页图片批量下载器,获取到文章图片,imoviebox网页视频批量下载器,下载视频内容,为您提供.

阅读和此文章类似的: 全球云计算

官方软件产品操作指南 (170)

官方软件产品操作指南 (170)